Consulting

Wir beraten Sie bei Ihrem sicheren, effizienten und wirtschaftlichen Rechenzentrum

Analyse

Wir erstellen ein unabhängiges Bild Ihrer Infrastruktur als Basis für all Ihre Entscheidungen

Strategie

Mithilfe unserer Strategiebausteine unterstützen wir Sie bei der Ausrichtung Ihrer IT und erkennen und bewerten die wichtigsten Einflussfaktoren - auf alle aktuellen sowie künftigen Anforderungen zugeschnitten

Projektentwicklung

Wir prüfen die Rahmenbedingungen, haben Normen und Standards im Blick und entwickeln ein Konzept - mit allen notwendigen Dokumenten

Energie- und Umweltmanagement

Wir decken Schwachstellen und Potenziale beim Thema Energieverbrauch und -bedarf auf, erschließen Fördermittel und begleiten Sie durch Audits und Zertifizierungen - bis hin zur Implementierung eines Energiemanagementsystems

Dokumentation und Handbücher

Analyse und Dokumentation des Ist- und Sollzustandes Ihrer IT-Infrastruktur im Bereich Dokumentationsmanagement, Strukturen, Abläufe und Prozesse zur Verringerung der Unternehmens- und Haftungsrisiken für Management und IT-Leitung

Zertifizierungsbegleitung

Ob Umwelt-Gütezeichen, Zertifizierungen als Vorausetzung zur Kundengewinnung oder Vorgabe von Ihrem Versicherer - wir begleiten Sie von Anfang an durch den Prozess

Standortkriterien für Rechenzentren

Die Wahl des richtigen Standorts für den sicheren und zuverlässigen Betrieb eines Rechenzentrums

Engineering

Wir planen Ihr Rechenzentrum komplett aus einer Hand - unabhängig von Branche, Infrastruktur, Location und Neu- oder Modellbau

Architektur

Wir planen eine nachhaltig ausgerichtete Architektur für Ihr Vorhaben

Technische Gebäudeausrüstung (TGA)

Die richtige Konzeption und Optimierung technischer Anlagen trägt mit der fachmännischen Planung der TGA zu einer maximalen Energieeffizienz bei

Building Information Modeling (BIM)

Der digitale Zwilling für punktgenaue Planung

Construction

Wir kümmern uns um die Realisierung von Rechenzentren und den Schutz Ihrer IT-Infrastrukturen, die auf Ihre individuellen Bedürfnisse abgestimmt sind

Generalunternehmerschaft

Sie haben den Plan, wir führen ihn aus - bis zur schlüsselfertigen Übergabe

Generalübernehmerschaft

Alles aus einer Hand - komplette und zuverlässige Umsetzung Ihres Projektes

Data Center Lösungen

Wir bieten Ihnen zeitgemäße und nachhaltige Umsetzungsvarianten - ob modular, plug-and-play oder CO2-neutral

Brownfield

Mehr Raum für Ihre Anforderungen - Anpassung und Erweiterung bestehender Rechenzentren

Greenfield

Rechenzentrumsbau auf der grünen Wiese

Ertüchtigung

Jetzt optimieren, um morgen zukunftssicher aufgestellt zu sein

Data Center Konfigurator

Ob Indoor oder Outdoor, Neubau oder Umrüstung: Wir bieten für jeden Fall Ihre individuell passende Lösung. Und das zukunftssicher und maximal flexibel

Products

Wir bieten Ihnen Hochsicherheitsprodukte für Ihre IT-Infrastruktur

Services

Wir kümmern uns um die Instandhaltung, Sicherheit und wirtschaftliche Optimierung Ihrer IT-Infrastrukturen

Maintenance

Instandhaltung von Bestands- und Neuanlagen - Reduzieren möglicher Störungen und Ausfälle, Pflege und Prüfung von Wartung- und Serviceprotokollen, mögliche Reparaturarbeiten

Präventivmaßnahmen

Wir beugen mögliche Schwachstellen vor und decken Fehlerquellen auf, damit wir den reibungslosen Betrieb Ihres Rechenzentrums sichern können

Controlling und Monitoring

Monitoring rund um die Uhr, 24-Stunden-Hotline exklusiv für Vertragskunden sowie Service Level Agreement (SLA)

Betriebskosten- und Energieoptimierung

Wir analysieren Ihre aktuelle Situation und optimieren die Stellschrauben der Betriebs- und Energiekosten zur Sicherung der Wirtschaftlichkeit und Nachhaltigkeit Ihres Rechenzentrums

Warum ist der Schutz der IT-Infrastruktur in Sicherheit, Militär & Verteidigung entscheidend?

Organisationen in den Bereichen Sicherheit, Militär & Verteidigung operieren in hochsensiblen Umfeldern, in denen der Schutz von Informationen und IT-Systemen oberste Priorität hat. Durch die zunehmende Digitalisierung und Vernetzung entstehen jedoch neue Angriffspunkte für Bedrohungen wie Spionage, Sabotage oder elektromagnetische Störungen (EMI/EMV).

Die Folgen eines IT-Ausfalls oder einer Beeinträchtigung der Systeme reichen von operativen Einschränkungen bis hin zu Gefährdungen der nationalen Sicherheit. Unsere maßgeschneiderten Lösungen bieten Ihnen die Sicherheit, Stabilität und Verfügbarkeit, die in diesen kritischen Bereichen erforderlich sind.

Auf einen Blick:

Standards und Zertifizierungen für IT-Infrastrukturen in Sicherheit, Militär & Verteidigung

Die DIN EN 50600 definiert umfassende Anforderungen an Planung, Bau und Betrieb von Rechenzentren. Sie gewährleistet physische Sicherheit, Energieeffizienz und Verfügbarkeit und bildet die Grundlage für nachhaltige und zukunftssichere IT-Infrastrukturen. Für Militär und Verteidigung ist diese Norm essenziell, um den Schutz sensibler Daten und eine maximale Betriebsstabilität sicherzustellen.

Im Bereich Militär, Sicherheit und Verteidigung ist der Einsatz sicherheitsüberprüften Personals nach dem Sicherheitsüberprüfungsgesetz (SÜG) oft zwingend erforderlich. Wir verfügen über erfahrenes und sicherheitsprüfungserprobtes Personal und können bei Bedarf zusätzliche Überprüfungen durchführen lassen, um höchste Diskretion und Sicherheit zu gewährleisten.

Unsere Shielding-Technologien erfüllen die strengen Vorgaben der NATO und bieten effektiven Schutz vor elektromagnetischer Abstrahlung (EMI) und elektronischen Angriffen. Damit gewährleisten wir höchste Sicherheit und verhindern unbefugte Datenzugriffe – auch in sicherheitskritischen Umgebungen und Einsatzgebieten.

Die Tier-Standards (1-4) bieten klare Kriterien für die Verfügbarkeit und Ausfallsicherheit von IT-Infrastrukturen. Unsere Rechenzentren können diese Standards erfüllen, um eine maximale Betriebszeit und höchste Zuverlässigkeit sicherzustellen – entscheidend für sicherheitskritische Operationen.

Georedundanz schützt vor Ausfällen durch Sabotage, Naturkatastrophen oder Cyberangriffe. In enger Abstimmung mit dem Auftraggeber und unter Berücksichtigung der aktuell gültigen Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik (BSI) entwickeln wir georedundante Rechenzentrumsstandorte, um eine kontinuierliche Verfügbarkeit sicherzustellen.

Richtlinie (EU 2022/2557) fordert Maßnahmen zur Stärkung der Widerstandsfähigkeit von kritischen Infrastrukturen. Unsere Lösungen ermöglichen regelmäßige Cybersicherheits-Evaluierungen und Sicherheitsberichte, um den Schutz vor physischen und digitalen Bedrohungen zu gewährleisten.

Die NIS2-Richtlinie verpflichtet Organisationen ab 10/2024 zu strengen Cybersicherheitsmaßnahmen. Unsere Rechenzentrumslösungen erfüllen diese Anforderungen durch Risikoanalysen, Vorfallmanagement und die Sicherung der Lieferkette – für maximale Cybersicherheit in sicherheitskritischen Bereichen.

Die ISO/IEC 27001 ist der international anerkannte Standard für Informationssicherheitsmanagementsysteme (ISMS). Sie gewährleistet den Schutz sensibler Daten vor unbefugtem Zugriff, Manipulation oder Verlust. Unsere Lösungen unterstützen Organisationen im Bereich Militär, Sicherheit und Verteidigung dabei, die Anforderungen dieser Norm zu erfüllen, um höchste Vertraulichkeit, Integrität und Verfügbarkeit von Informationen sicherzustellen.

Der C5-Katalog des BSI definiert strenge Mindestanforderungen für Cloud-Dienste. Unsere Rechenzentrumslösungen sind darauf ausgelegt, den Schutz sensibler Daten auch in Cloud-Umgebungen zu gewährleisten – eine unverzichtbare Grundlage für moderne IT-Infrastrukturen im Bereich Militär und Verteidigung.

Auch wenn Militär und Verteidigung nicht direkt unter die KRITIS-Verordnung fallen, sind die Anforderungen an die Sicherheit und Resilienz von IT-Infrastrukturen ähnlich hoch. Unsere Lösungen sind so konzipiert, dass sie höchsten Schutz vor Cyberangriffen, physikalischen Bedrohungen und Betriebsausfällen bieten – entscheidend für die Aufrechterhaltung kritischer Operationen und die nationale Sicherheit.

In den sensiblen Bereichen Sicherheit, Militär und Verteidigung sind höchste Normen kritisch. Wir unterstützen Einrichtungen gezielt bei notwendigen Zertifizierungen. Unsere Leistungen umfassen Ist-Analyse, Maßnahmenplanung und Begleitung durch den gesamten Zertifizierungsprozess.

Data Center IT- und Datensicherheit für Sicherheit, Militär & Verteidigung

Ihre Vorteile auf einen Blick

• Erfahrung und Expertise: Langjährige Erfahrung in sicherheitskritischen Branchen.

• Höchste Sicherheitsstandards: Lösungen nach NATO-Standards, SÜG und Tier-Standards.

• Nachhaltigkeit und Effizienz: Planung und Bau energieeffizienter Rechenzentren.

• Ganzheitlicher Service: Beratung, Umsetzung und Wartung – alles aus einer Hand.

Unsere Lösungen & Leistungen

Shielding-Lösung

Unsere Shielding-Technologien schützen Ihre IT-Infrastruktur vor elektrischen und/oder magnetischen Störungen (EMI/EMV) und elektromagnetischen Impulsen (EMP) von außen. Durch Vermeidung der Abstrahlung sensibler Informationen von innen, wird Schutz vor elektronischer Spionage und Abhörversuchen und damit Abhörsicherheit gewährleistet.

Vertrauliches Projektmanagement

Wir bieten vertrauliches Projektmanagement, den Abschluss eines gegenseitigen NDAs und sicherheitsüberprüfungserprobtes Personal nach dem Sicherheitsüberprüfungsgesetz (SÜG) für höchste Diskretion bei der Umsetzung Ihrer Projekte.

Fördermöglichkeiten für IT-Sicherheit im Bereich Militär und Verteidigung

Die Umsetzung von Maßnahmen zur Einhaltung von IT-Sicherheitsstandards kann durch staatliche Fördermittel unterstützt werden. Doch die Vielfalt der Programme und die Komplexität der Anforderungen machen die Beantragung oft zu einer Herausforderung.

Die Data Center Group steht Ihnen zur Seite:

- Wir identifizieren passende Förderprogramme für Ihre Projekte

- Wir unterstützen Sie bei der Planung und Umsetzung förderfähiger Maßnahmen

- Wir übernehmen die Erstellung und Einreichung Ihrer Förderanträge und begleiten Sie durch den gesamten Prozess

Kompetenzen für IT-Infrastrukturen im Bereich Sicherheit, Militär & Verteidigung

Projektexpertise im Hochsicherheitssektor

Diskrete Umsetzung für Militär, Behörden & Industrie. Referenzen auf Anfrage & nach Freigabe (NDA)

Unsere Technologien im Überblick

Maßgeschneiderte IT-Lösungen für Sicherheit, Militär und Verteidigung

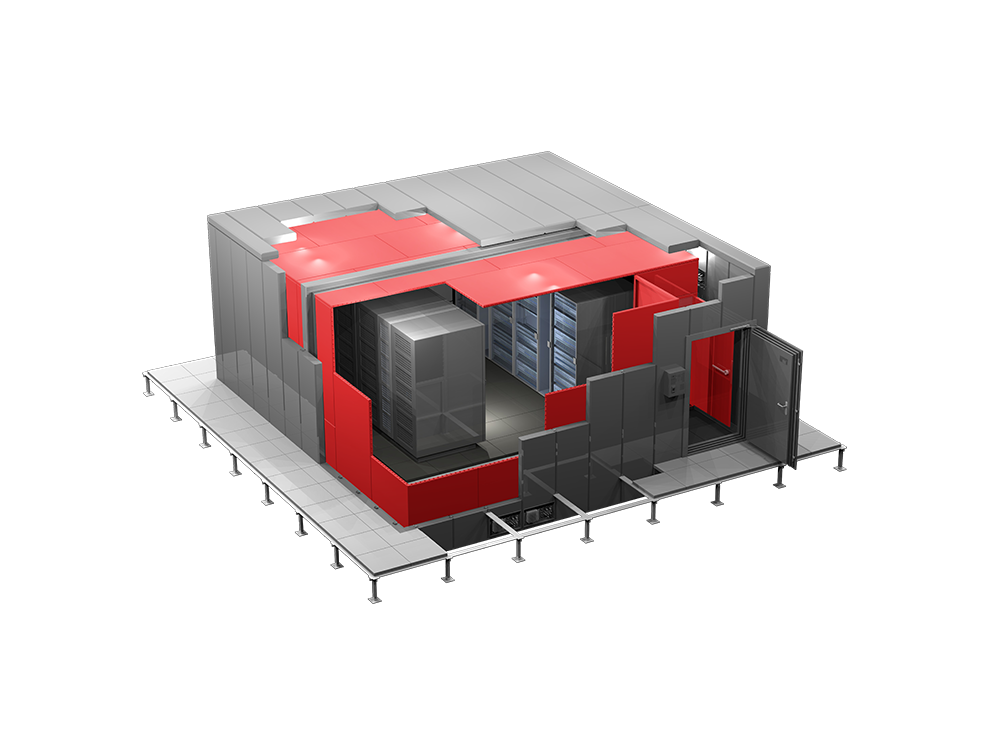

DC IT Room: Die Serverraumlösung mit maßgeschneidertem Schutz – ideal für militärische und sicherheitskritische Anwendungen, die Wert auf ausfallsichere, normgerechte IT-Infrastruktur legen. Unsere Lösungen bieten zusätzlichen Schutz vor elektromagnetischen Störungen (EMV) und höchste physische Sicherheit durch Shielding-Technologie.

DC IT Container: Unser modulares Container-Rechenzentrum – mobil, robust und sofort einsetzbar. Perfekt für den Einsatz in sicherheitskritischen Bereichen, bei denen eine flexible, skalierbare und verlegefähige IT-Infrastruktur erforderlich ist.

Mit unserem Planungs-Tool für nachhaltige Rechenzentren entwickeln wir gemeinsam die passende Lösung – individuell, normkonform und zukunftssicher. Unsere Expertise umfasst den Schutz vor physischen, digitalen und elektromagnetischen Bedrohungen.

DC IT Shielding: Maximale Sicherheit vor elektromagnetischen Störungen (EMV) und elektronischer Spionage – dank fortschrittlicher Abschirmtechnologien. Ideal für militärische Einrichtungen und sicherheitskritische Anwendungen, bei denen der Schutz sensibler Daten höchste Priorität hat.

FAQ

Häufig gestellte Fragen zu IT-Sicherheit und Rechenzentren im Bereich Militär & Verteidigung:

Unsere Lösungen erfüllen Standards wie die DIN EN 50600 (für Verfügbarkeit und Sicherheit), die NATO-Standards (z. B. für elektromagnetische Abschirmung; DC IT Shielding; Einhaltung der Vorgaben von Tempest, NSA 65-2, NATO-Standard) sowie die Tier-Standards (1-4) für Hochverfügbarkeit. Zusätzlich können wir bei Bedarf sicherheitsüberprüftes Personal nach den Vorgaben des Sicherheitsüberprüfungsgesetzes (SÜG) anbieten.

Beschusssichere Rechenzentren sind so konzipiert, dass sie physischen Angriffen, z. B. durch Beschuss, standhalten können. Unsere Containerlösungen können in verschiedenen Widerstandsklassen (z. B. RC3 oder RC4) sowie auf Wunsch beschusssicher angeboten werden.

Resilienz beschreibt die Fähigkeit eines Rechenzentrums, trotz physischer, digitaler oder elektromagnetischer Bedrohungen einen unterbrechungsfreien Betrieb sicherzustellen. Sie ist entscheidend für die Verfügbarkeit kritischer IT-Infrastrukturen. Unsere Lösungen gewährleisten eine hohe Resilienz durch:

- Redundanz: Komponenten und Infrastruktur bis Tier 4 (Uptime) oder VK4 (DIN EN 50600) für maximale Ausfallsicherheit

- Georedundanz: Verteilte Rechenzentren gemäß BSI-Empfehlungen

- Sicherheitskonzepte: Zutritts- und Berechtigungsmanagement, Zonenkonzepte und Videoüberwachung

- Brandschutz: Brandfrühesterkennung, Löschsysteme und Schutz vor Bränden innen und außen

- Schutz vor Umgebungseinflüssen: Maßnahmen gegen Naturkatastrophen

- Schutz vor gezielten Angriffen: Maßnahmen gegen Sabotage und andere sicherheitsrelevante Bedrohungen

Unsere Shielding-Technologie schützt Ihre IT-Infrastruktur vor elektromagnetischen Störungen (EMI) und elektromagnetischer Verträglichkeit (EMV). Dies verhindert elektronische Spionage und gewährleistet die Integrität Ihrer Systeme.

Unsere DC IT Container sind modular, skalierbar und verlegefähig. Sie sind speziell für den mobilen Einsatz in extremen Umgebungen konzipiert und können Temperaturen von -20 °C bis +40 °C standhalten.

Georedundanz bedeutet, dass Ihre IT-Infrastruktur an mehreren räumlich getrennten Standorten betrieben wird, um Ausfälle durch Sabotage, Naturkatastrophen oder Cyberangriffe zu vermeiden. Wir entwickeln georedundante Lösungen gemäß den Empfehlungen des Bundesamts für Sicherheit in der Informationstechnik (BSI), z. B. mit einer Mindestentfernung zwischen den Standorten.

Verlegefähige Rechenzentren, wie sie von der Bundeswehr als "Information Technology Center" (ITC) bezeichnet werden, ermöglichen den sicheren IT-Betrieb in Einsatzgebieten. Sie sind beschusssicher, abstrahlsicher und für extreme klimatische Bedingungen geeignet. Unsere Containerlösungen orientieren sich an diesen Anforderungen und bieten maximale Flexibilität und Schutz.

Wir arbeiten mit sicherheitsüberprüfungserprobtem Personal und können weitere Überprüfungen gemäß dem Sicherheitsüberprüfungsgesetz (SÜG) durchführen lassen, falls erforderlich. Dieses Personal ist mit den speziellen Anforderungen sicherheitskritischer Projekte vertraut.

Edge-Rechenzentren: Diese Lösungen ermöglichen die Verarbeitung von Daten nahe am Ort der Datenerzeugung. Sie sind kompakt und eignen sich für dezentrale Standorte oder Einsatzgebiete mit hohen Anforderungen an niedrige Latenzzeiten.

Container-Rechenzentren: Diese modularen Lösungen sind mobil, skalierbar und bieten umfangreichen Schutz vor physischen, digitalen und elektromagnetischen Bedrohungen. Sie eignen sich ideal für temporäre oder mobile Einsätze sowie für den Einsatz in Extremsituationen.

Unsere mobilen und modularen Lösungen, wie z. B. unser DC IT Container (Container-Rechenzentrum), sind für den Einsatz in extremen Bedingungen konzipiert. Sie sind funktionsfähig bei Temperaturen von -20 °C bis +40 °C und bieten Schutz vor extremen Wetterereignissen sowie vor Brand, Einbruch, Explosionen, Wasser- und Staub, Trümmerlast, Vandalismus und Abstrahlung.

Unsere Lösungen umfassen zertifizierte physische Schutzmaßnahmen, die auf Wunsch Widerstandsklassen für Beschuss, Explosionen oder Einbruchsschutz (RC-Klassen) beinhalten. Diese Schutzmaßnahmen werden individuell an Ihre Anforderungen angepasst.

Abstrahlsichere Rechenzentren verhindern elektromagnetische Abstrahlungen, die sensible Daten preisgeben könnten. Dies ist besonders in sicherheitskritischen Umgebungen wie Militär und Verteidigung wichtig, um elektronische Spionage zu verhindern.

Auf Wunsch integrieren wir Drohnenabwehrsysteme in unsere Sicherheitslösungen. Diese Systeme erkennen und neutralisieren potenzielle Bedrohungen durch Drohnen, um den physischen Schutz Ihrer IT-Infrastruktur zu erhöhen.

Wir verfügen über umfangreiche Erfahrung in sicherheitskritischen Projekten und haben bereits erfolgreich Rechenzentrumslösungen für Organisationen in diesem Bereich umgesetzt. Aufgrund von Verschwiegenheitsklauseln können wir an dieser Stelle keine spezifischen Kunden nennen. Referenzen können aber auf Anfrage und nach Freigabe bereitgestellt werden.

Das German Mission Network (GMN) ist eine skalierbare IT-Infrastruktur der Bundeswehr, die den sicheren Informationsaustausch in Einsatzgebieten und mit NATO-Partnern ermöglicht. Unsere Container- und Edge-Rechenzentren orientieren sich an ähnlichen Anforderungen und bieten die Flexibilität, Mobilität und Sicherheit, die für solche Einsätze erforderlich sind.

Unsere Lösungen sind kompatibel mit den Vorgaben der NATO und können nahtlos in bestehende IT-Infrastrukturen, wie das Federated Mission Networking (FMN), integriert werden. Dies gewährleistet Interoperabilität bei nationalen und internationalen Einsätzen.

News, Trends & Branchen-Events

Sie möchten über relevante gesetzliche Neuerungen, technologische Fortschritte, Fördermöglichkeiten und wichtige Veranstaltungen informiert werden? Abonnieren Sie unseren Newsletter und erhalten Sie regelmäßig exklusive Einblicke und Updates direkt in Ihr Postfach.

Finden Sie einen Experten in Ihrer Nähe

Ganz einfach über Ihre Postleitzahl den richtigen Ansprechpartner finden

Sie benötigen Hilfe?

Wenn Sie persönlichen Support benötigen oder weitere Fragen haben, treten Sie gerne mit uns in Kontakt.